我司近期发现有部分客户服务器系统资源占用异常的情况,具体表现为cpu持续占用100%,严重影响服务器系统运行,造成卡顿,应用处理不及时甚至拒绝服务的现象。

技术人员检查发现,被入侵的服务器主要有以下几类:

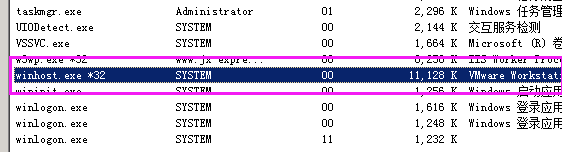

1、服务器进程中均有netcore.exe和winhost.exe进程,占用剩余的cpu资源,导致使用率持续居高不下。

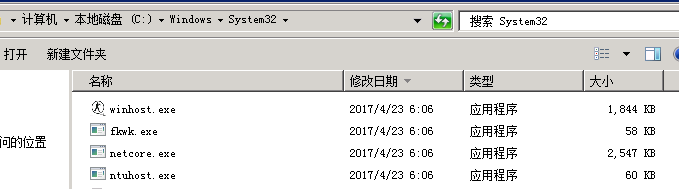

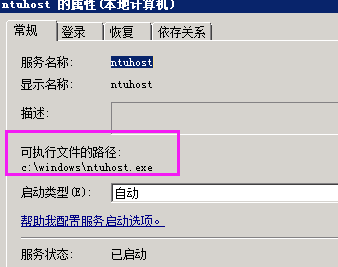

该恶意程序目前发现集中存在于Windows2008系统上,其他系统暂未发现,文件路径c:\windows\和c:\windows\system32\,主要有四个文件,其中netcore.exe和winhost.exe文件常驻进程,尝试通过taskkill杀掉进程后,会立即启动;同时会增加自动运行的ntuhost系统服务项目,

清除此恶意程序的办法是:

进入“服务”,停止ntuhost服务,以管理员身份运行cmd,执行sc delete ntuhost,并回车,删除服务,然后打开任务管理器,结束netcore.exe和winhost.exe进程,然后删除c:\windows及c:\windows\system32\下相应文件。

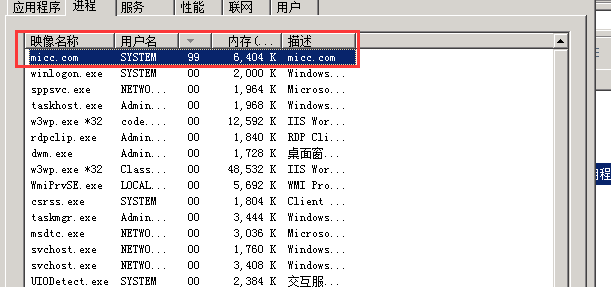

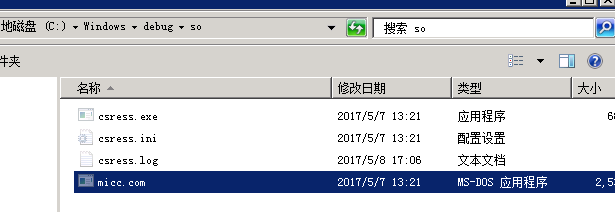

2、服务器进程中均有micc.com的进程,占用剩余的cpu资源,导致使用率持续居高不下。

该恶意程序目前发现集中存在于Windows2008系统上,其他系统暂未发现,文件路径c:\windows\debug\so\,主要有四个文件,其中micc.com文件常驻进程,尝试通过taskkill杀掉进程后,会立即启动;尝试通过unlocker删除so目录,也会失败。

清除此类恶意程序的办法是:

方法一:安装杀毒软件,对系统目录进行扫描,基本可以清除文件。

方法二:取消so目录继承权限,然后结束进程任务,此时micc.com会因为没有权限,无法自动启动。

方法三:重启服务器,通过vnc控制台进入安全模式,删除so目录,然后正常启动服务器。

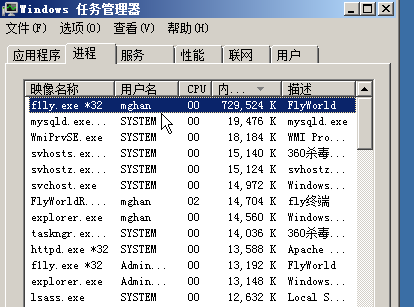

3、服务器进程中均有其他恶意进程,占用剩余的cpu资源,导致使用率持续居高不下,或者对外进行网络发包、占用服务器上端口,导致使用端口的正常服务无法运行。

还有其他恶意程序,伪装为系统核心文件例如system、svhosts等,创建进程和服务,控制服务器。因为我们建议您按照以下的方法检测服务器。

注意:如果您不是很懂windows服务器,请先备份您的网站及数据,然后执行下面的步骤:

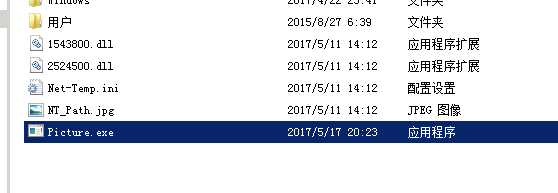

第一步:查看C盘根目录下面是不是存在picture.exe的程序,一般由这个恶意病毒的服务器上的访问会出现数据库连接失败的问题,一般是由于该恶意病毒将服务器上所有端口恶意占用导致的,可以尝试的方法是:在任务管理器--进程中找到这个程序的进程,然后右键打开文件所在位置,然后继续在进程上右键选择转到服务,停止这个服务,接着在刚才打开的文件位置中删除病毒程序,然后重启服务器。另外我们建议最好重做系统。

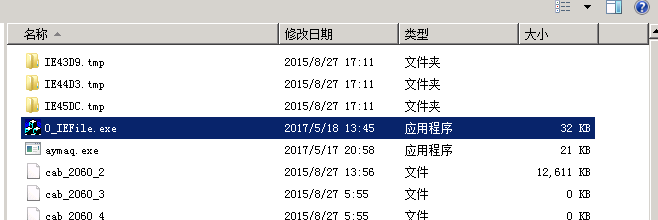

第二步:查看c:\windows目录下有没有最近修改或添加的名称很古怪,且后缀为exe的程序,如果发现,请直接删除,删除报错的,请先打开任务管理器,结束对应程序的进程。

第三步:查看c:\windows\system32目录修改时间是不是最近几天的,如果是则进入该目录按照修改时间排序文件,查看目录下有没有最近修改或添加的名称很古怪,且后缀为exe的程序,如果发现,请直接删除,删除报错的,请先打开任务管理器,结束对应程序的进程。

第四步:查看c:\windows\temp 下有没有最近修改或添加的名称很古怪程序文件,如果发现,请直接删除。

第五步:检查系统服务,如果发现异常的服务,请停止并改其启动属性为“禁用”,查看系统启动项中有没有被添加开机启动的恶意程序,如果有,请删除该启动项。

第六步:检查服务器用户有无异常,如果有admin这样的用户名,就需要注意,很可能是黑客创建的用户名,在确实用户确认非自己创建、并且无用的情况下请删除该用户。

最后,感谢您的支持,我们也建议您下载下面的小工具在服务器上运行,屏蔽445 137 139端口,运行时请退出杀毒软件,如果在排查过程中遇到问题,请联系我们。

上一篇: 美猴云携手京东安全 2017JSRC安全乌托邦沙龙西安站启程

下一篇: 测试过后台问题